Як зламують "крипту", або Чому хакери взялися за біткойни

— Кримінал

1647

Викрадення коштів з уже звичних для кіберзлочинців банківських систем відходять на другий план – зловмисники переорієнтувалися на розкрадання коштів із кріптовалютних гаманців.

Це викликано хвилею загальної ейфорії з приводу зростання основних криптовалют. Тенденція стала помітною після кількох резонансних зломів.

Приклад 1 – в липні 2017 року з розкраданнями зіткнулися розробники Parity, гаманця для криптовалюти Ethereum. Невідомі зловмисники скористалися багом в контракті з мультипідписом, що дозволило їм викрасти кошти з чужих гаманців.

В результаті постраждали всі користувачі, що мали справу з гаманцями з мультипідписом, створеними раніше 19 липня 2017 року. У кишенях злочинців осіло 153 000 ETH, тобто близько 30 млн дол за поточним курсом.

Приклад 2 – влітку 2017 невідомі хакери зламали південнокорейську біткойн-біржу Bithumb і забрали з рахунків клієнтів біткойнів на суму кілька мільярдів південнокорейських вон. Точна сума невідома.

Bithumb є найбільшою біржею Bitcoin в країні і четвертою обмінною платформою за величиною в світі. На Bithumb припадає 75,7% всіх здійснених в Південній Кореї платіжних операцій. Оборот біржі в доларовому еквіваленті становить близько 33 млн дол на день, що відповідає десятій частині світового обороту Bitcoin.

Зломи відбуваються за допомогою поширення вірусів. Подібні віруси можна умовно розділити на два види.

Перший – це приховані майнери. Вони заражають систему і починають видобуток крипти на зараженому комп’ютері без відома власника комп’ютера і в інтересах власника вірусу.

Другий – стилери. Вони крадуть паролі від гаманців і самі гаманці. До стилерів також можна віднести примітивні віруси, які замінюють у буфері обміну адресу відправника.

Значно рідше зустрічаються таргетовані атаки на конкретні гаманці. Як правило, це гаманці, в яких розробники допустили помилки, що дозволяють захопити контроль над коштами жертви. Так було з Parity, про злом якого стало відомо в липні 2017 (приклад 1, – ред.).

Дані атаки вимагають від зловмисника істотних знань у реверс інжинірингу та базових принципів побудови фінансового програмного забезпечення.

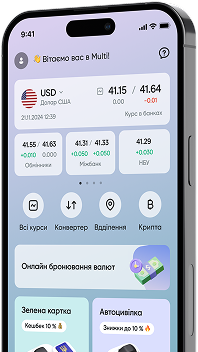

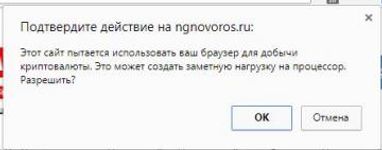

Популярності набирають також “партнерські програми” з видобутку криптовалют прямо в браузері користувачів. Майнери ставить кожна друга Install (PPI) партнерська програма. Цим грішать навіть великі українські сайти. Потім найчастіше звучить класична “це не ми, це рекламодавці”.

Розширення Chrome Safe Browsing (сервіс для додаткового захисту користувачів від небезпечних інтернет-сайтів, – ЕП) і ряд інших сервісів, таких як Adblock або Ghostery, як і самі браузери, успішно навчилися відстежувати і блокувати таких “майнерів”.

В цілому ж розкрадання криптовалют почастішали, в першу чергу, через принципи анонімності криптовалют. Це дозволяє зловмисникам без особливих труднощів “відмивати” і переводити вкрадені кошти. Висловлюючись мовою кардерів (хакери, які спеціалізуються на розкраданні коштів із кредитних карт, – ред): “бруд” (крадені кошти, – ЕП) не потрібно “мити”, її відразу можна виводити.

Дана тенденція впливає також на ринок 0day вразливостей в браузерах і сплоїтів до них. Тепер “корисне навантаження” таких вірусів після потрапляння на комп’ютер жертви пріоритетно шукає гаманці з криптовалютами, а вже потім системи дистанційного банківського обслуговування. Як це було і є з популярним вірусом CoinThief (біткойн-вимагач, – ред).

Це фіксують і розробники антивірусного програмного забезпечення. Хакери також активно шукають уразливості в смарт-контрактах популярних ICO проектів. Вони часто не гребують старим добрим фішингом. Для цього зловмисники просто підміняють сайти самих ICO, розміщуючи клони коду на github, а іноді і замінюючи гаманці для збору коштів.

Активний розвиток BlockChain спільноти, натхненний ілюзією безпеки BlockChain технологій, нерідко забуває перевіряти власний код і моніторити появу таких “фейкових” ресурсів.

Криртосільноті є що протиставити зловмисникам, які намагаються викрасти їхні кревні кошти. На тлі хвилі зломів популярних продуктів набирає популярності BugBounty платформи і Blockchain Security стартапи на кшталт Hacken.io. Вони займаються вже не просто аудитом коду і пентестом, а й аудитом смарт-контрактів і гаманців силами хакерів.

Деякі експерти схиляються до думки, що утримання штату тестувальників вже не є настільки вигідним з точки зору об’єктивного виявлення помилок в коді. Тепер вигідніше використовувати реальних “білих” хакерів для тестування всього продукту.

Також втратили свою ефективність антивіруси першого покоління, що працюють тільки з сигнатурним аналізом. Вони поступаються антивірусам, які аналізують “поведінковий фактор”.

Тут важливий комплексний підхід: безпека власного коду в комплексі з безпекою середовища розробки і сторонніх бібліотек, які використовуються у створенні продукту. Не можна також виключати “людський фактор”, який дуже часто сприяє активному зараженню.

Помилка, допущена розробником сайту великого фінансового проекту, може послужити причиною злому і зараження всієї системи.

Микита Книш

За матеріалами: Економічна Правда

Поділитися новиною